Las tres grandes operadoras abren la comercialización en España de las dos primeras funciones del API Open Gateway: NumberVerification y SIM Swap. Este es su funcionamiento.

Qué es Open Gateway

Hace ahora un año, coincidiendo con la celebración del congreso de móviles MWC en Barcelona, 21 grandes operadoras de telecomunicaciones de todo el mundo se unían para anunciar el proyecto Open Gateway. Se trata de un API estandarizado para que las aplicaciones en el móvil del cliente o en los equipos conectados a la fibra puedan comunicarse con los sistemas de la red de la operadora, con el fin de obtener información o modificar el comportamiento de la conexión.

Buceando en el código publicado en GitHub descubrimos 12 funciones iniciales que iban desde la creación de tokens de seguimiento publicitario tipo Utiq hasta el cargo de compras en la factura, pasando por la verificación del número, del IMEI del móvil, si está encendido en ese momento, confirmación de la ubicación o cuando se cambió la SIM. Se trata de información útil para terceros que necesitan, por ejemplo, verificar al usuario a la hora de hacer una operación online.

Desde su lanzamiento estas funciones han estado en desarrollo y completando las primeras pruebas. Ahora las tres principales operadoras en el mercado español, Movistar, Orange y Vodafone, anuncian2 el lanzamiento comercial de las primeras dos funcionalidades.

NumberVerification y SIM Swap disponibles en Movistar, Orange y Vodafone

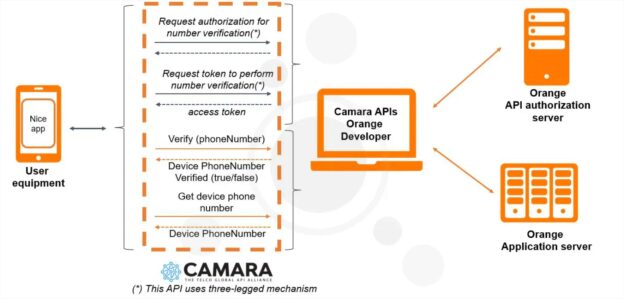

La primera es NumberVerification, con la que un app puede validar el número de teléfono sin necesidad de enviar un SMS con un código de verificación. Tiene dos modos de funcionamiento. El primero es confirmando que el número indicado por la app corresponde realmente con el de la línea y el segundo devolviendo directamente el número1, evitando así que el usuario tenga que introducirlo.

La segunda función es SIM Swap, con la que una app de servicios bancarios puede saber si la tarjeta SIM del usuario ha sido cambiada recientemente, ya que devuelve la fecha del último cambio de SIM. Las multas por duplicados fraudulentos de línea son cuantiosas y frecuentes, así que a las operadoras también les interesa añadir esta comprobación de seguridad.

La apertura de estas dos llamadas al API de Open Gateway se realizará coincidiendo con la celebración del MWC 2024 a partir del próximo día 26 de febrero. Las operadoras comercializan el acceso a esta información, de forma que se espera que Open Gateway se convierta en una nueva fuente de ingresos.

Todavía hay otras funciones que estarán disponibles en el futuro. Una de ellas es la que Movistar está probando con Smart Mobile, un modo que permite convertir la línea del usuario en prioritaria para garantizar alta velocidad y baja latencia cuando la red móvil está congestionada.

Puedes ver el listado de funciones de Open Gateway en este artículo: Qué supone Open Gateway para la privacidad de los clientes de Movistar, Orange y Vodafone.