Tarde o temprano cuando se empezase a implantar masivamente estaba claro que saldrían problemas de seguridad con las líneas de teléfono VoIP, pero tan simples y evitables, es impensable.

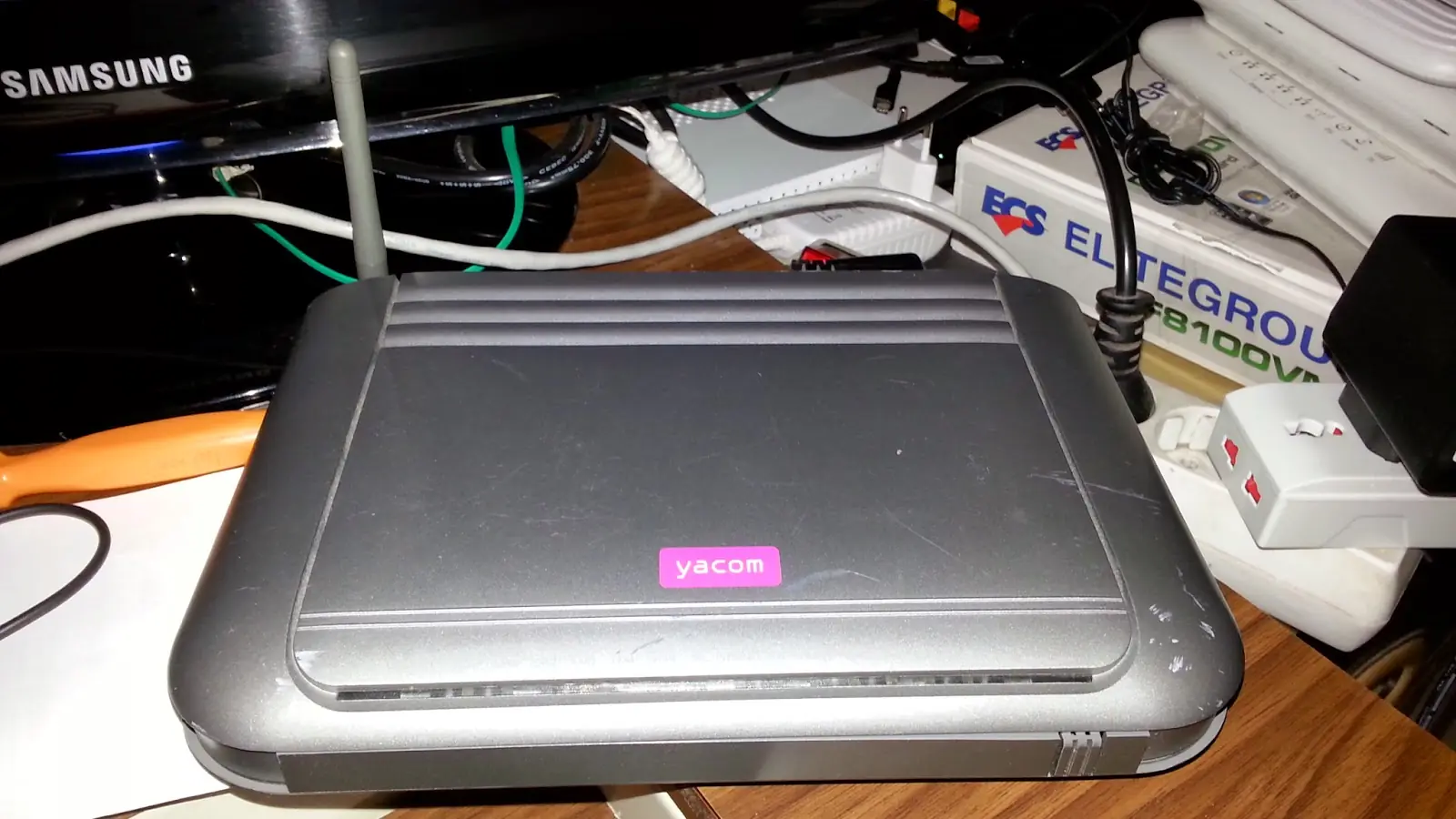

Esto es aplicable, que yo sepa, a todos los routers SMC 7908ISP-A o ARCADIAN suministrados por Yacom para el modo de conexión Yacom TOTAL (que yo sepa es el único router suministrado para la conexión Yacom TOTAL). Bueno, añado la foto del router para más señas.

Dicho router tiene un puerto muy conocido accesible con cualquier navegador abierto a la administración vía web accesible desde Internet, con password genérico de administración del router, password muy conocido también. Y aunque en la web de administración consta desactivado el acceso externo a ésta, es falso. Es aplicable a todo router en el que no se haya cambiado el password por defecto.

El caso es que con esos mínimos datos, puede ser posible no sólo administrar el router, si no con mínimos cambios de configuración de puertos, puede ser posible hacer uso de la línea de teléfono VoIP que da Yacom, sustituta a la de Telefónica, además de posibilidad de robar los datos de configuración de la línea y todo lo que ello puede implicar (bloqueo de la línea, sustitución de identidad, uso sin consentimiento…), aunque lo de una prueba de concepto no lo he llevado a cabo, no tengo mi línea de teléfono activada todavía.

No sé si el acceso a la línea VoIP es posible desde otra conexión que la asociada al teléfono, pero creo que aún así es bastante grave el asunto, incluso denunciable ante la AEPD.

Para quien crea que esto le incumbe, por favor que cambie en la web de administración de su router (en este caso si no se ha cambiado, 192.168.2.1 ) al menos el password por defecto, y si quiere ir más allá, bloqueando el puerto vulnerable, aunque el cambio de password creo que es un cambio "suficiente" (si no hay ningún otro password genérico, claro).