Después que se hiciesen públicos los algoritmos de generación de claves Wi-Fi que se emplean en los routers Comtrend y Zyxel, hoy os mostramos el funcionamiento de la utilidad WPAmagickey, creada por Seguridad Wireless, que facilita todavía más el obtener las contraseñas Wi-Fi por defecto de estos routers.

Muchos usuarios, la mayoría de ellos por desconocimiento, no cambian la contraseña por defecto de sus routers, dejando sus redes como un posible objetivo fácil ante usuarios indiscretos, pues obtener las claves en algunos casos es un juego de niños.

El problema afecta particularmente a los routers Comtrend CT-5365, que emplean tanto Movistar como Jazztel, y los Zyxel, que están utilizando actualmente en Telefónica, cuyos métodos de generación de las claves con las que vienen preconfigurados son conocidos, con el consiguiente peligro para la seguridad de sus usuarios.

Las redes potencialmente inseguras son, por tanto, las llamadas WLAN_XXXX y Jazztel_XXXX, cuyas direcciones MAC (BSSID) empiezan por la secuencia 00:1D:20, 64:68:0C o 00:1F:A4.

Obtener claves Wi-Fi de fábrica en algunos routers es pan comido

La utilidad WPAmagickey hace hincapié en la generalidad y la importancia del problema, donde tal vez las operadoras deberían tomar más parte, y asegurarse que las claves que están proporcionando en sus routers son totalmente aleatorias, y no dejar el tema en manos de un cliente tipo sin demasiados conocimientos sobre seguridad en redes.

Hay versiones para todas los tres sistemas operativos mayoritarios en el mercado de ordenadores, Windows, macOS X y Linux, y otra especial para teléfonos Android.

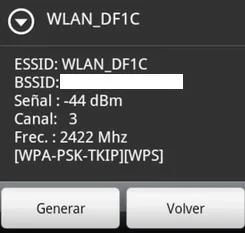

La versión para smartphones está más elaborada, ya que incluye un escáner de redes y avisa si detecta algún potencial objetivo. Eso sí, se subdivide en dos versiones: una gratuita con publicidad y que sólo accede a redes Comtrend, y otra que requiere un pago (0,50€) en la que ya se incluyen los routers Zyxtel, un diccionario de claves WPA para redes con el nombre (ESSID) modificado, el cálculo de la contraseña a partir únicamente del BSSID y un historial de las redes analizadas.

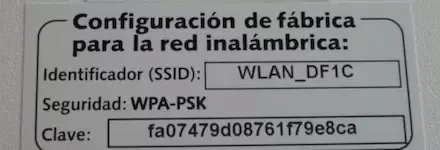

Puestos manos a la obra con un router ADSL Comtrend CT-5365 reseteado a los valores de fábrica, hemos podido comprobar que el procedimiento es insultantemente fácil:

Android

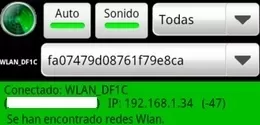

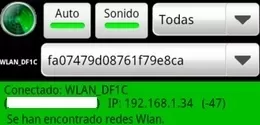

Escaneo de redes cercanas:

Se nos indica que hay una potencialmente vulnerable, la WLAN_DF1C. La seleccionamos, y pulsamos sobre "Generar".

Finalmente, podemos comprobar que la clave obtenida es la correcta (ver la foto arriba a la pegatina del router), e incluso nos ha conectado automáticamente a la red objetivo.

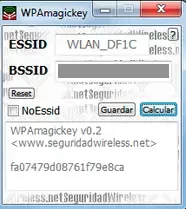

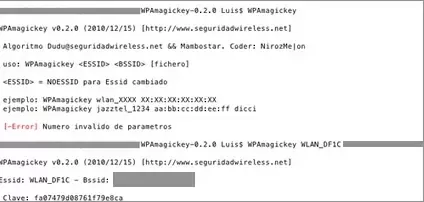

Windows y Linux/Mac

Como vemos, la interfaz es mucho más rudimentaria. Para Windows simplemente se trata de una ventana con dos campos de texto, donde manualmente se tienen que introducir los valores solicitados para luego generar la clave, mientras que tanto para Mac y Linux, su funcionamiento es a través de la consola de comandos.

En ambos casos, el resultado ha sido idéntico y correcto.

Visto lo visto, desde Bandaancha volvemos a recomendar a todos, utilicen el router que utilicen, que gasten dos minutos de su tiempo en averiguar cómo cambiar la configuración de seguridad de su red inalámbrica y, además, pedimos a las operadoras que se aseguren de que los routers que entregan llevan una clave Wi-Fi realmente aleatoria.