La cuenta de Orange España en el registro regional de internet para Europa ha sido comprometida, tras robar los credenciales a un empleado de Orange mediante malware instalado en su equipo. El atacante modificó algunos de sus prefijos de direcciones IP introduciendo datos inválidos, lo que ocasionó que otras redes se desconectasen de la de Orange, afectando al funcionamiento de la conexión de los clientes de Orange, Jazztel y Simyo.

Orange España ha sufrido un incidente sin precedentes en la historia de Internet en España, en el que se ha comprometido la integridad de su red en su nivel más fundamental: las direcciones IP que tiene asignadas. Los clientes de Orange y sus marcas Jazztel y Simyo han sufrido problemas para navegar con normalidad al perder el acceso a algunos destinos. Algunos casos pueden leerse en los foros.

Modifican la configuración de las IP de Orange en RIPE

El origen del problema se sitúa en el acceso no autorizado a la cuenta de usuario de Orange España en RIPE. Este es el organismo regional para Europa que se encarga de asignar las direcciones IP a los proveedores de internet y donde se gestiona su configuración. Las operadoras registran en la base de datos de RIPE la información necesaria para que los rangos de direcciones que utilizan se anuncien correctamente mediante el protocolo BGP y el tráfico se enrute de forma adecuada hacia su destino.

El usuario @aalmenar nos señala que el intruso, que se identifica como Ms_Snow_OwO, ha publicado en su cuenta de X (ya eliminada), capturas de la interfaz de RIPE con algunos de los prefijos afectados.

El atacante ha creado objetos ROA (Route Origin Attestations), que son utilizados para que otras redes puedan certificar que un rango de IP pertenece a un AS (Autonomous System) antes de levantar sesión BGP e intercambiar tráfico.

Un Objeto ROA genera un certificado digital que el resto de redes consultan en los servidores RPKI de RIPE. El introducido por el atacante apunta a otro AS distinto del de Orange, lo que ha provocado que el resto de redes rechacen intercambiar tráfico con el AS 12479 de Orange1, dejando su red desconectada.

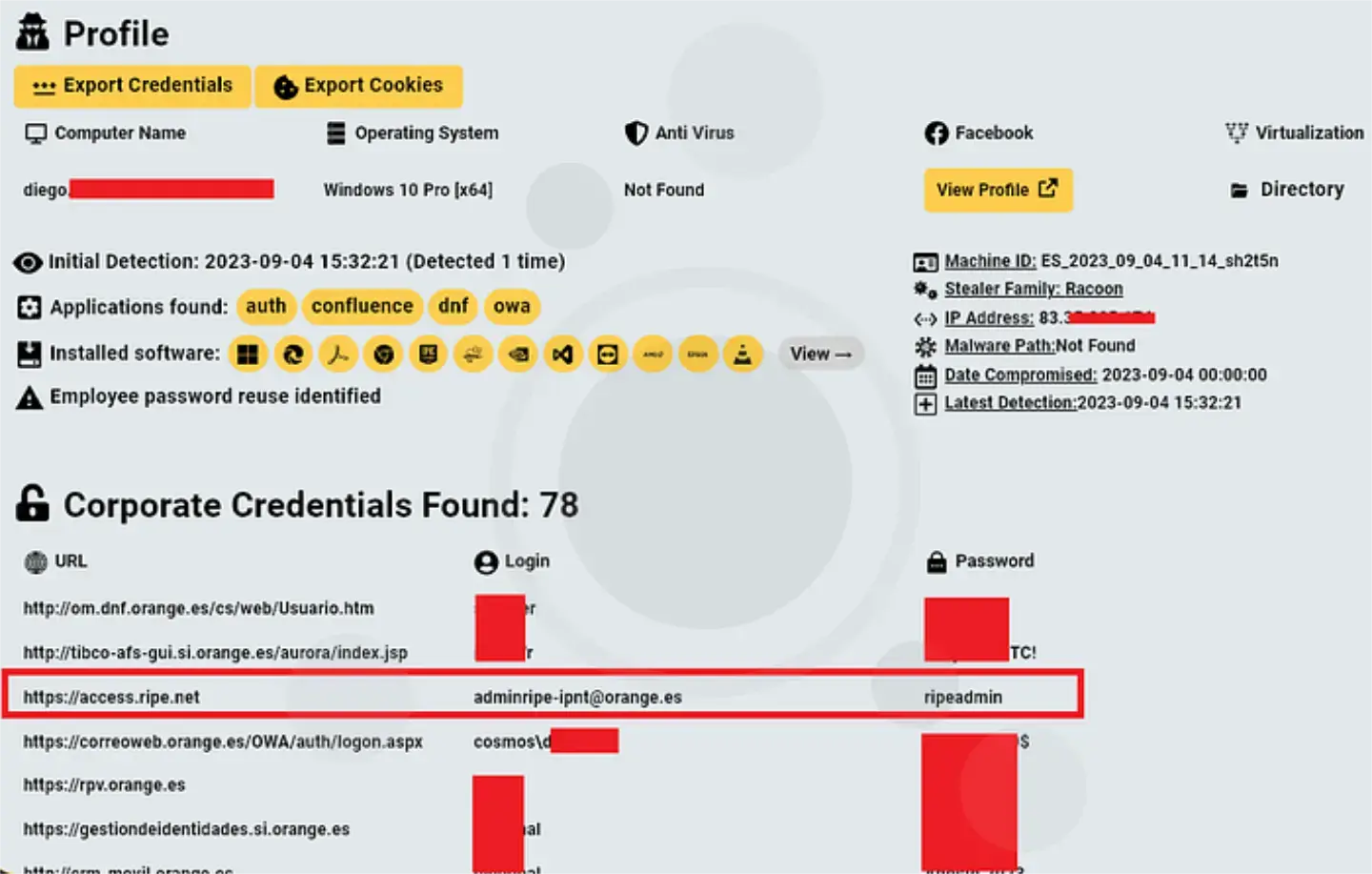

El password de Orange era ridículamente simple

La empresa de ciberseguridad HudsonRock ha hecho un análisis del incidente y desvela2 que el equipo de un empleado de Orange España fue comprometido el pasado 4 de septiembre de 2023 mediante el malware Racoon. Entre la credenciales recopiladas del ordenador del trabajador de Orange por este software malicioso está la contraseña utilizada para acceder a la cuenta de RIPE de la operadora, que además inexplicablemente era absurdamente simple: ripeadmin.

El atacante encontró los credenciales buscando en "filtraciones públicas de datos de bots" y le llamó la atención el nombre de la cuenta y la ausencia de doble factor 2FA.

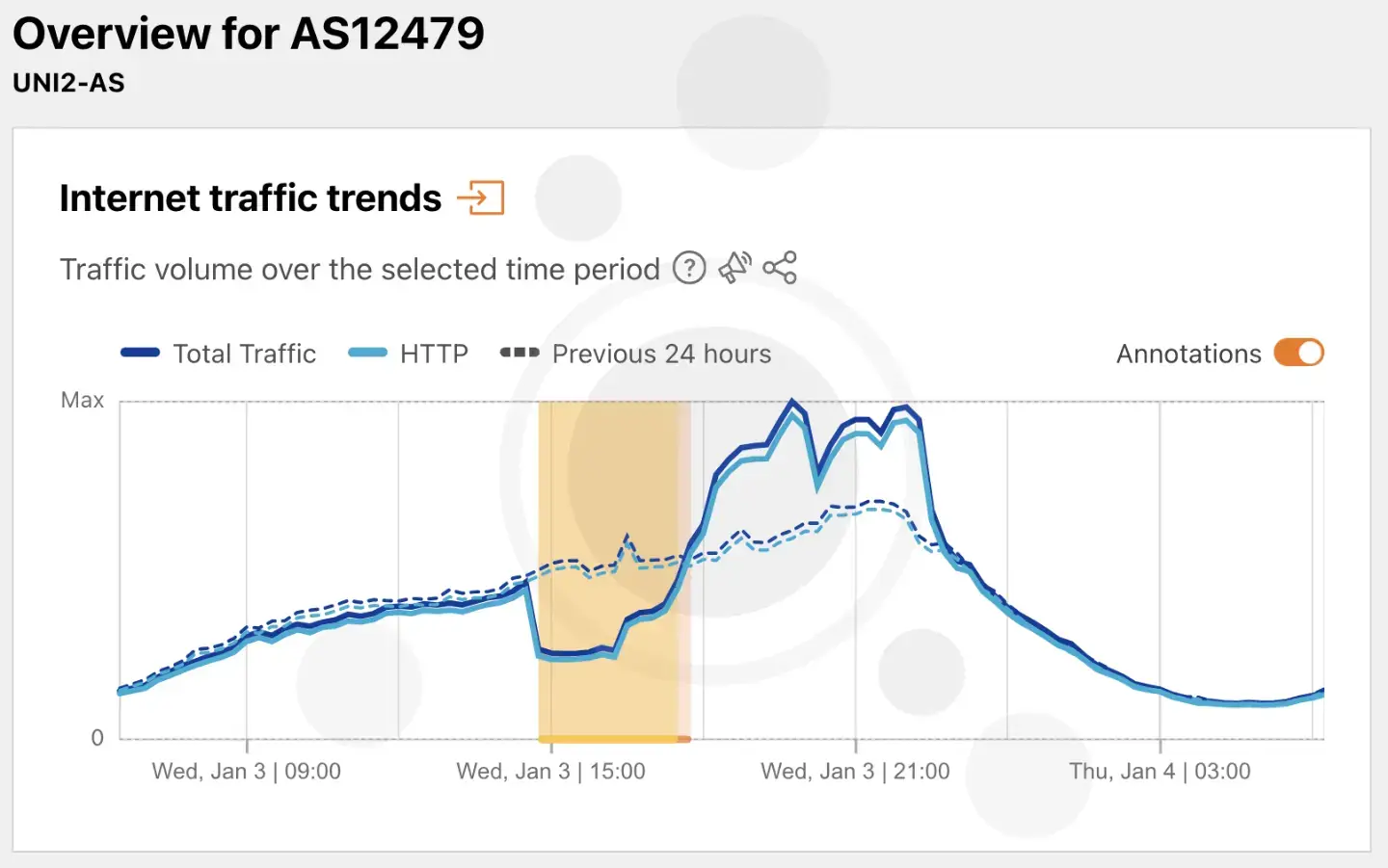

3 horas de caída

Cloudflare Radar muestra para el AS de Orange3 una pérdida de tráfico puntual que llega al 50%, señalando el inicio de la caída a las 15:30 hora española. La recuperación se produjo 3 horas después, sobre las 18:45, tras la intervención de RIPE4 para que Orange pueda recuperar su cuenta y una vez Orange ha dejado de utilizar los prefijos afectados para acelerar la recuperación. La Operadora ha confirmado el incidente en su Twitter5:

La cuenta de Orange en el centro de coordinación de redes IP (RIPE) ha sufrido un acceso indebido que ha afectando a la navegación de algunos de nuestros clientes. El servicio está prácticamente restablecido