EFF Tool ha elaborado una nueva extensión para Firefox que fuerza al navegador a emplear el protocolo HTTPS para conectar a un buen número de webs conocidas, protegiendo al usuario de ataques que se pueden producir al capturar la cookie a través de una red inalámbrica abierta.

HTTPS es un método para asegurar las conexiones web, cifrando tanto las peticiones como las respuestas del servidor a la hora de navegar. Con ello, nos salvamos de que nuestra conversación sea interceptada por terceros y, por tanto, que capturen nuestros datos de usuario o los contenidos a los que accedemos.

Sin embargo, pese a que algunos sitios web sí que operan de forma segura a la hora de identificarse, sólo emplean estos protocolos en el primer contacto, dejando el resto de la conversación sin cifrar y, por tanto, vulnerable. Esto es mucho más habitual que lo que solemos pensar, ya que por ejemplo Facebook emplea este método.

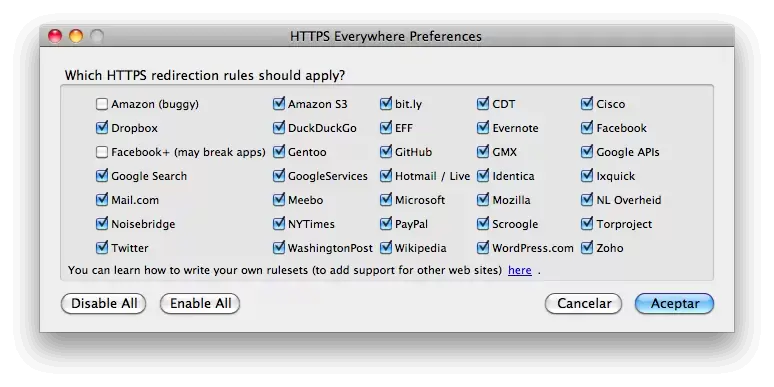

La extensión llamada HTTPS Everywhere tiene precisamente como fin forzar que siempre se emplee este protocolo seguro para interactuar por las webs con las que es compatible. Algunas de estos sitios son redes sociales como Facebook o Twitter, y en otros casos hablamos de servicios como Hotmail, Dropbox, Evernote o incluso PayPal.

Conseguir contraseñas de terceros en una red wifi abierta es fácil

¿Por qué es esto especialmente interesante? Si usas una red Wi-Fi pública, tus datos pueden estar en peligro.

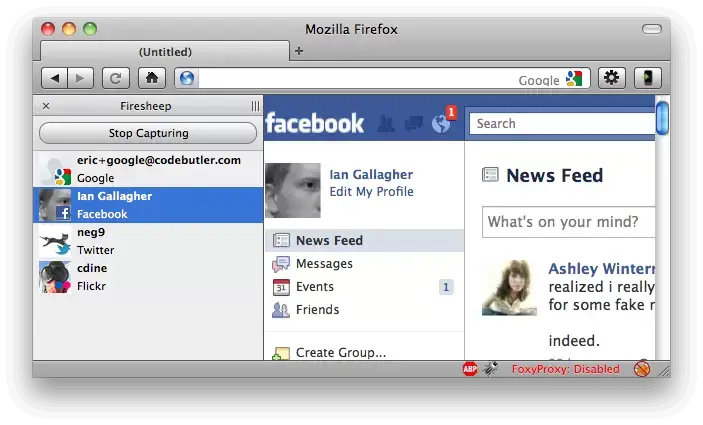

Otra extensión para Firefox, llamada Firesheep, fue desarrollada expresamente para hacer patente el problema, ya que se aprovecha del mismo agujero que HTTPS Everywhere tapona.

Como ya hemos dicho, una vez se autentica de forma segura el usuario en la web consiguiendo una cookie para la sesión, lo normal es que en las posteriores peticiones no se cifre la comunicación. Esto, en términos de seguridad en una red Wi-Fi abierta, tal y como dicen en el blog de desarrollo de Firesheep, es como gritar a plena voz nuestros datos de usuario.

Con este pequeño software ejecutándose en el navegador, que funciona a modo de sniffer, tan sólo se tiene que abrir la red (dejarla desprotegida), que algún incauto se conecte a ella y, en el momento que entre a alguna web afectada, tendremos sus datos.

La única solución a este problema en este tipo de redes es utilizar cifrado extremo a extremo en toda comunicación, pero si no tenemos algo así a mano, con HTTPS Everywhere estaríamos a salvo de miradas indiscretas en unas cuantas webs (aunque se dan los métodos para que entre todos amplíe su funcionalidad).

Por tanto, si utilizáis de forma más o menos común redes públicas Wi-Fi, no está de más tener este pequeño plus de seguridad.