Mientras las operadoras han encontrado en el SNI el talón de Aquiles que les permite bloquear incluso webs HTTPS, los usuarios miran con esperanza la llegada del SNI cifrado y DNS-over-HTTPS como solución que dejará fuera de juego el bloqueo de webs. En este artículo te explicamos en qué consisten y probamos su efectividad frente al sistema de bloqueo FortiGate utilizado por Movistar.

Firefox retiró el soporte para eSNI desde la versión 85 publicada en enero de 2021, reemplazándolo por ECH (Encrypted Client Hello), por lo que eSNI ya no puede utilizarse en la versión actual. Lamentablemente la mayoría de servidores web todavía no soportan ECH.

- 1 ¿Por qué bloquean webs las operadoras?

- 2 ¿Qué es DoH, DNS-over-HTTPS?

- 3 ¿Qué es eSNI, Encrypted Server Name Indication?

- 4 DoH y eSNI en acción

¿Por qué bloquean webs las operadoras?

Son muchas las razones y cada vez más frecuentes los casos por los que las operadoras de internet bloquean a sus abonados el acceso a una web. Puede ser la medida ordenada por un juez, por la Sección Segunda de la Comisión de Propiedad Intelectual del Ministerio de Cultura cuando se están difundiendo contenidos sin los derechos, o por que la División Audiovisual de Telefónica considera que la web es un clon de las que aparecen en un listado de webs IPTV prohibidas.

Aunque el sistema más utilizado hasta la fecha era el bloqueo DNS, haciendo que los DNS resuelvan erróneamente cuando se solicita el dominio bloqueado, algo fácilmente superable tan solo con cambiar los DNS, actualmente la mayoría de operadoras recurre a la inspección de paquetes en busca del SNI. Una vez detectan el acceso a una web prohibida, devuelven un certificado falso e informan del error. Por ejemplo Orange muestra el siguiente texto:

Contenido bloqueado por requerimiento de la Autoridad Competente, comunicado a esta Operadora

¿Qué es DoH, DNS-over-HTTPS?

El primer punto débil aprovechado por los sistemas de bloqueo se encuentra en el proceso para traducir el nombre del dominio en su IP. Normalmente el sistema operativo se encarga de enviar esa petición a los servidores DNS que tengamos configurados, que pueden ser los de nuestra operadora. Incluso si no lo son, pueden ser usurpados o su tráfico inspeccionado.

DNS-over-HTTPS (DoH) hace que el navegador no use los DNS que tenemos configurados, sino que resolverá los dominios mediante peticiones HTTPS a un servidor propio. Así la operadora no tiene forma de diferenciar el tráfico de resolución de nombres de la navegación web normal.

Prácticamente todos los navegadores soportan DoH, aunque ninguno lo trae activado por defecto en España.

¿Qué es eSNI, Encrypted Server Name Indication?

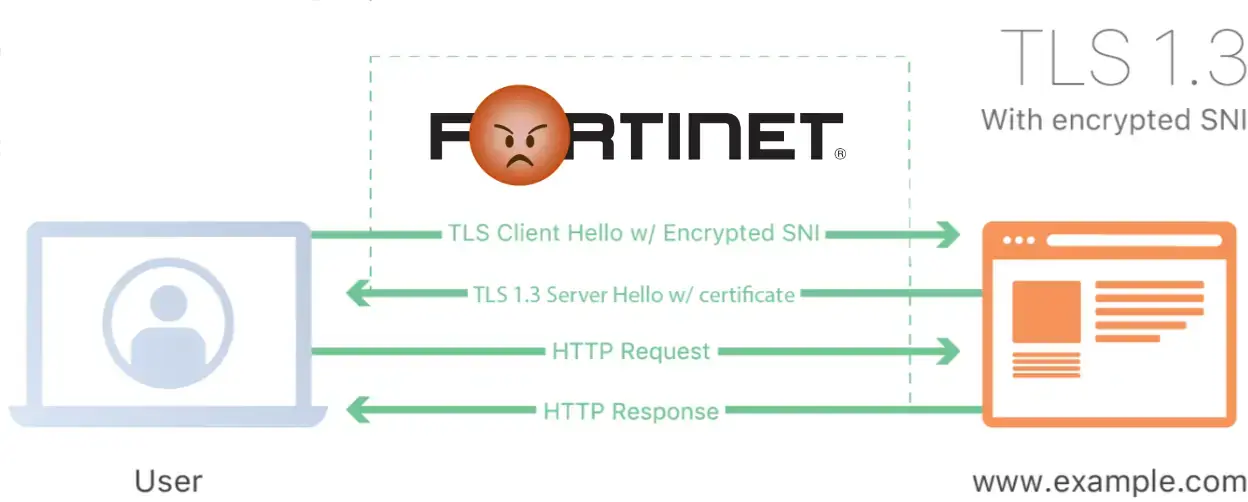

El segundo punto débil es el SNI. Cuando el navegador quiere conectar con una web HTTPS, lo primero que hace es enviar al servidor el nombre de dominio de la web a la que quiere acceder dentro del campo SNI. El servidor responde con el certificado SSL para que el navegador verifique que la web es quien dice ser. SNI es necesario puesto que un mismo servidor e IP puede alojar cientos de webs y no tiene otra forma de saber a cuál de ellas queremos acceder.

A partir de ese momento la comunicación entre el navegador del usuario y el servidor de la web se realizará de manera segura y ni el hotel que nos da el wifi, ni un hacker intentando robar credenciales, un gobierno censurando contenidos o una operadora bloqueando accesos podrá inmiscuirse en la comunicación.

El problema es que justo antes de iniciarse la comunicación segura, cuando se está enviando mediante SNI el nombre del host de la web a la que queremos acceder, aun no se ha protegido la comunicación y por tanto este nombre se envía en texto plano, fácilmente accesible para cualquier nodo intermedio desde nuestro router hasta el destino, incluyendo a los equipos de inspección de paquetes de nuestro operador.

Aunque en principio no se consideraba un gran problema que el nombre de la web sea visible, con el tiempo el SNI se ha convertido el punto más vulnerable de la comunicación a la hora de evitar la censura. Para darle solución empezó a definirse eSNI, o SNI cifrado, con el que el nombre del host ya no se envía en texto plano sino cifrado, por lo que no hay forma de que un tercero conozca su contenido.

ESNI suena prometedor, el problema es que es un estándar en desarrollo. Solo hay un navegador que se ha atrevido a implementar uno de sus borradores: Firefox.

DoH y eSNI en acción

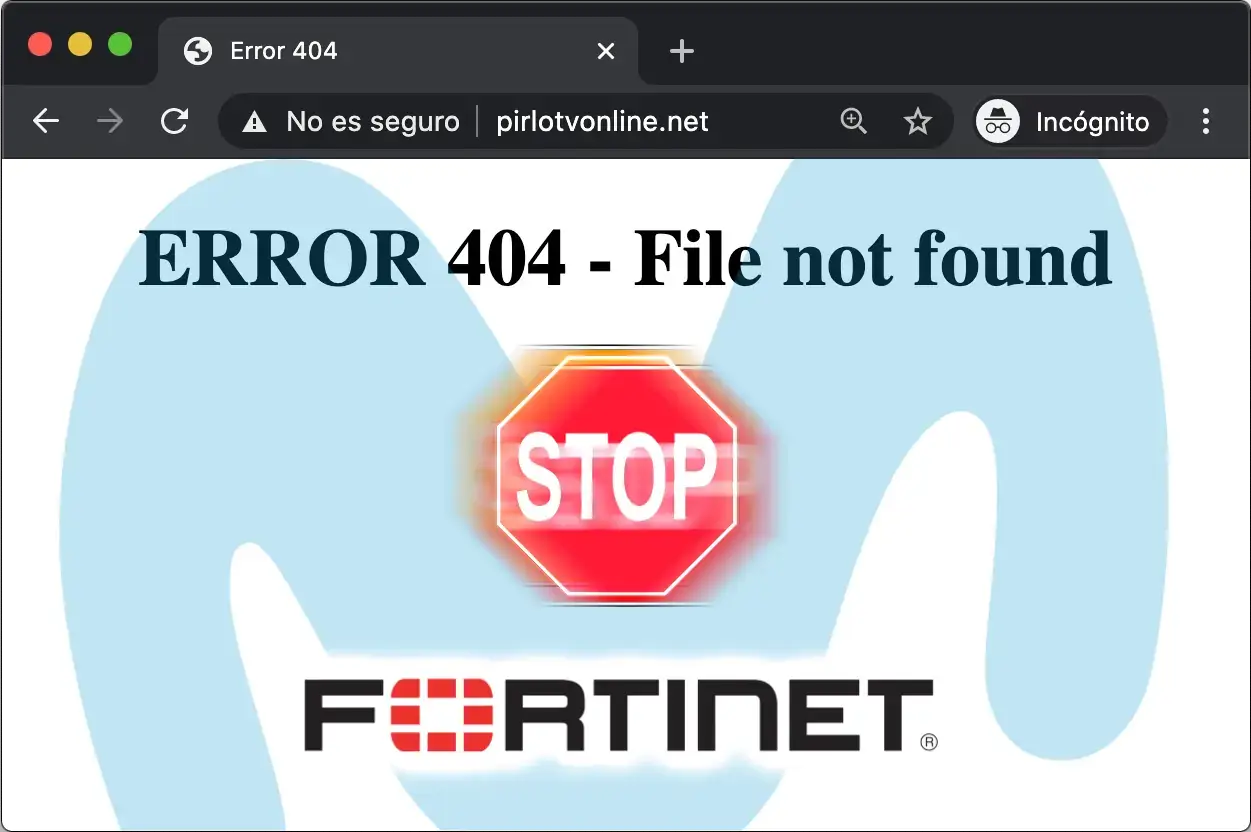

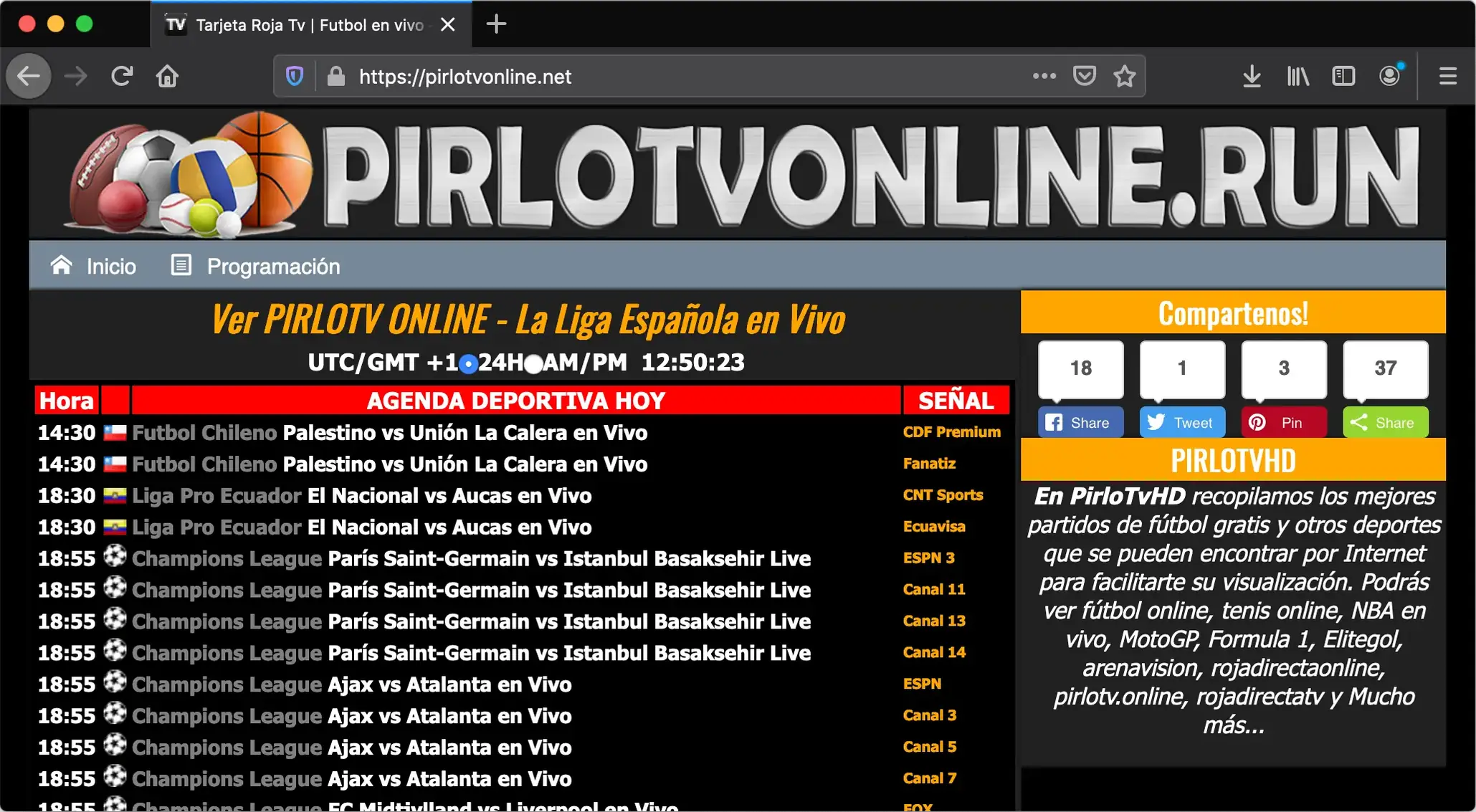

Para probar la efectividad de eSNI accedemos a una de las webs IPTV prohibidas, pirlotvonline.net. Si accedemos desde Chrome el sistema FortiGate de Movistar entra en funcionamiento y nos presenta un mensaje ERROR 404 - File not found, impidiendonos el acceso. Si activamos eSNI y DoH en Firefox, el primer navegador que ya lo soporta, vemos como el bloqueo se queda ciego y no puede actuar.

Pero no todo son buenas noticias. eSNI requiere que tanto navegador como servidor lo soporten, así que aunque nuestro ejemplo funciona, ya que se encuentra alojado en los servidores de Cloudflare con eSNI activo por defecto, la amplia mayoría de webs aún no lo soportan y habrá que esperar a que se popularice para dejar inútil cualquier esfuerzo de filtrar contenidos.